Esta guía permite configurar un servidor IIS7 para que solicite certificados de autenticación del DNIe (DNI electrónico). Buena parte de lo que aquí cuento forma parte de un piloto desarrollado por Paco del Campo.

Algunas cosas que rodean al DNIe parecen seguir el principio de security through obscurity. Lástima que el portal del DNI Electrónico no tenga información sobre los dos perfiles fundamentales en la difusión de los servicios con autenticación digital, los programadores y los técnicos de sistemas.

Posibles usos de los certificados

Un sitio web puede utilizar certificados del DNIe para identificar de forma completamente segura a un usuario de un servicio electrónico.

Si los usuarios que acceden son totalmente desconocidos para nuestra organización (no tenemos cuenta de usuario o forma de identificación equivalente), el certificado nos permite conocer la identidad del solicitante, su nombre y su NIF. Con estos datos, podemos asociarlos a un posible registro existente en nuestra base de datos o crear un nuevo registro.

Si por contra, el usuario del DNIe tiene una cuenta de usuario en nuestro directorio, podemos decidir asociar la clave pública de este certificado con esa cuenta de usuario. De esta forma, tendremos un método de autenticación de alta seguridad, que podría reemplazar al tradicional usuario/contraseña.

Pasos a seguir

El proceso consta de las siguientes fases:

- Registrar en el servidor los certificados de la CA raíz y de la CA subordinada del DNIe

- Instruir a IIS7 para que solicite certificados de cliente,

- Definir el tipo de equivalencia entre certificados y cuentas de usuario

- Decidir qué política se va a seguir con la validación de certificados revocados

Antes de empezar, es fundamental asegurarse de que el cliente en el que está el lector de DNIe funciona correctamente, validándolo con alguno de los servicios de dnielectronico.es.

Registro de CAs

El servidor IIS debe tener registradas las CA raíz y subordinadas que permitan validar los certificados que queremos emplear, en nuestro, la CA Raíz y la CA subordinada 001.

Se descargan en el servidor y se da doble clic para instalarlas. Dentro del asistente para importarlas, es importante elegir la opción de selección manual del almacén de certificados, y la opción 'mostrar almacenes físicos'. De esta forma, siendo administradores de la máquina, podemos registrar los certificados en el almacén de sistema, de forma que otros servicios puedan verlos. Si no somos administradores, o UAC está activo, los certificados se registrarán para este usuario.

En de la CA raíz se meterá en el de "Entidades de certificación raíz de confianza" y el de la subordinada en "Entidades de certificación intermedias".

Configuración de IIS7

Tenemos que activar SSL en el servidor web deseado, para lo que se seguirán los pasos de generar o solicitar un certificado y activar el binding del servidor al puerto 443. Es importante comprobar en este punto que somos capaces de establecer una conexión segura al servidor.

El siguiente paso es indicar a IIS7 que queremos utilizar certificados de cliente en el proceso de establecimiento de la conexión SSL. Esto se realiza desde la configuración de SSL de IIS.

También debemos revisar la configuración de autenticación, para asegurarnos, con independencia del tratamiento de los certificados, que nuestro sitio tiene permisos correctos de acceso, que se controlarán limitando los permisos de las carpetas IIS correspondientes.

Ahora tenemos que decidir cómo hacer la equivalencia entre certificados y cuentas de usuario de la máquina. Hay dos posibilidades:

- Uno a uno (oneToOneMappings): el usuario del certificado tiene ya una cuenta en nuestro dominio, por lo hacemos que cada certificado equivalga a una cuenta del dominio o de la máquina. La asociación se hace con la clave pública del certificado.

- Muchos a uno (manyToOneMappings): hacemos que todos los certificados que cumplan un determinado criterio se asocien a una cuenta del dominio o de la máquina, que es la que finalmente accederá a los contenidos. Este escenario es el más habitual cuando no conocemos a priori los certificados que vamos a manejar, en el que cualquier certificado válido puede ser usado para acceder a nuestro servicio.

La configuración de estas opciones no se puede realizar directamente desde la administración de IIS, sino editando los ficheros XML del directorio \Windows\System32\inetsrv\config, en concreto el fichero applicationHost.config.

Sin embargo, hay una herramienta tremendamente útil que nos ayudará, el Administration Pack para IIS (versión beta, para entornos x32, hay otra descarga para x64), que ofrece "Configuration Editor", una herramienta que se integra con la consola de administración y que permite editar cualquier parámetros de los ficheros .config generales o específicos de una web, explorar las posibles configuraciones (analiza el esquema de los ficheros), buscar... Una vez instalado, aparece en la parte de abajo de las herramientas de administración.

Vamos a realizar una configuración manyToOne, por lo que abriremos en Configuration Editor en el servidor deseado, y exploramos la clave system.webServer/security/authentication/iisClientCertificateMappingAuthentication.

En esta página se explica cómo hacer el mapeo oneToOne, similar a lo aquí expuesto, salvo por la necesidad de incorporar la clave pública del certificado que se desea asociar.

Activamos la opción manyToOneCertificateMappingsEnabled y entramos en la opción ManyToOneMappings, en la que definiremos cada una de las asociaciones.

Creamos una asociación, dándole un nombre descriptivo, e introduciendo los datos de una cuenta de usuario que será la que acceda a los contenidos para los usuarios que se validen con el certificado correspondiente. Es conveniente crear una cuenta sin ningún tipo de privilegio, y añadirla a la seguridad de acceso de la carpeta IIS que tenga los contenidos.

Ahora tenemos que crear una o varias reglas, que serán los patrones de certificados que aceptamos para esta asociación. Podemos hacer reglas muy generales (todos los certificados de una autoridad) u otras más específicas. Para ello, elegimos qué campo/subcampo del certificado queremos usar y cuál debe ser su valor. Se pueden usar wildcards como *.

En nuestro caso, el certificateField es el Issuer, y dentro del mismo, elegimos el certificateSubField OU, que en el caso del DNIe es DNIE.

Aceptamos todos los cambios realizados.

Validación de certificados revocados

Por defecto IIS tratará de validar el estado de revocación de los certificados empleados, pero por defecto, no existe un servicio OCSP en el que validarlos.

El Ministerio de Industria tiene un servicio OCSP operativo en http://ocsp.ctpa.mityc.es. Para poder usarlo, debemos modificar las propiedades de la CA intermedia AC DNIE 001. Para modificarlo, abrimos una mmc de certificados sobre la cuenta de máquina y editamos las propiedades (con botón derecho sobre la CA) de AC DNIE 001, añadiendo un servicio OCSP adicional a la dirección anterior.

La otra posibilidad es desactivar la validación de las listas de revocación, en caso de que no tengamos acceso a la red o queramos que sea así. Tenemos que usar la herramienta netsh para modificar sus propiedades.

Arrancamos netsh y usamos el comando http para entrar en este contexto. Con el comando show sslcert veremos la relación completa de endpoints http definidos, alguno de los cuales tiene ssl activo. Podemos ver uno concreto con la opción ipport.

Es importante copiar toda la configuración que se muestre del que queremos cambiar, porque tendremos que borrarlo y crearlo de nuevo (se puede hacer show, delete y add, pero no set ¿?).

Vemos la configuración completa:

Lo borramos con:

delete sslcert ipport=192.168.0.103:443

Y lo creamos de nuevo, cambiando la opción verifyclientcertrevocation.

add sslcert ipport=192.168.0.103:443 certhash=16d044b6c802473cc3c59c204e8f92928b3dd011

appid={4dc3e181-e14b-4a21-b022-59fc669b0914} certstorename=MY

verifyclientcertrevocation=disable

Y comprobamos todo...

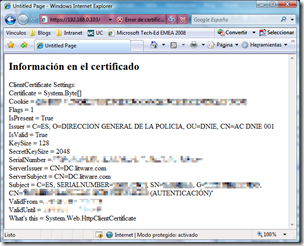

Creamos una página default.aspx en el servidor, con un código que nos permita recoger y mostrar los datos del certificado, para así asegurarnos que todo funciona.

<%@ Page Language="C#"%>

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml">

<head runat="server">

<title>Untitled Page</title>

</head>

<body>

<h2>Información en el certificado</h2>

<p>

<%

HttpClientCertificate cs = Request.ClientCertificate;

Response.Write("ClientCertificate Settings:<br>");

Response.Write("Certificate = " + cs.Certificate + "<br>");

Response.Write("Cookie = " + cs.Cookie + "<br>");

Response.Write("Flags = " + cs.Flags + "<br>");

Response.Write("IsPresent = " + cs.IsPresent + "<br>");

Response.Write("Issuer = " + cs.Issuer + "<br>");

Response.Write("IsValid = " + cs.IsValid + "<br>");

Response.Write("KeySize = " + cs.KeySize + "<br>");

Response.Write("SecretKeySize = " + cs.SecretKeySize + "<br>");

Response.Write("SerialNumber = " + cs.SerialNumber + "<br>");

Response.Write("ServerIssuer = " + cs.ServerIssuer + "<br>");

Response.Write("ServerSubject = " + cs.ServerSubject + "<br>");

Response.Write("Subject = " + cs.Subject + "<br>");

Response.Write("ValidFrom = " + cs.ValidFrom + "<br>");

Response.Write("ValidUntil = " + cs.ValidUntil + "<br>");

Response.Write("What's this = " + cs.ToString() + "<br>");%>

</p>

</body>

</html>

Si algo falla, recibiremos mensajes de error en el cliente. Lo mejor es comprobar en los ficheros de log del servidor (\inetpub\logs\) para ver el código y subcódigo de error (ej. 403.16) y así analizar qué es lo que está fallando.

Y si todo va bien:

39 comentarios:

Hola Luis,

Muy interesante el post, y tengo un giro de vuelta "relacionado" con el tema que me gustaria exponerte, se podrian vincular los certificados de DNIe con los usiarios que tienes en el active directory para autentificar aplicaciones como en el owa?

un saludo y gracias!

Hola, Rixor

si que es posible. en el post, se habla del modelo de mapeo many-to-one. Hay otro mapeo one-to-one, en el que especificas en el fichero de configuración la equivalencia entre clave pública y cuenta de usuario.

y hay un tercer tipo, que es al que tu te refieres, que es el que mapea certificados contra cuentas del AD, sin necesidad de configurar una a una las asociaciones.

Tienes que tener instalado el 'role service' de iis7 client certificate mapping authentication, que por defecto no se instala.

En esta página te cuentan los tres tipos de mapeos y algo de información (no mucha).

http://technet.microsoft.com/en-us/library/cc732996.aspx

Saludos,

LUIS

muchas gracias crack! me ha servido y funciona!!! ahora me peleare para hacer logon en el AD con el dnie!

Muchas gracias!

muchas 'de nadas'! encantado de que sirva para alguien.

si te funciona lo del DNIe con el logon de dominio, anímate a contarlo :-)

Hola, gracias por estos fantásticos apuntes...

A alguien le ha funcionado con el DNI electrónico? Configuré mi IIS para la solicitud de certificados pero, no me muestra el certificado incluído en mi DNI electrónico. Sólo me muestra los certificados contenidos en el almacén de certificados. ¿A alguien le funcionó con el DNI electrónico?

Muchas gracias...

Hola, Jimix

si, en este entorno está funcionando contra los certificados almacenados en el dni electrónico. asegurate de que tienes registrados las CA root de la autoridad de certificación del DNIe en el servidor IIS, y que este te funciona correctamente en dnielectronico.es en el cliente desde el que accedes.

lo que verás al conectarte es el mismo almacén de certificados de IExplorer o de Firefox, pero incluyendo los certificados que estén dentro del DNIe.

Saludos,

LUIS

Gracias por tu pronta contestación.

Lo he comprobado y sigue mostrándome la lista de certificados vacía. Incluso he instalado un certificado de la FNMT en el almacén de certificados y tampoco me lo muestra...

Tengo instalados los certificados:

ACDNIE001-SHA1 en el servidor en Entidades de certificación intermedias

ACRAIZ-SHA1 en el servidor en Entidades de certificación raíz de confianza

Tengo Windows Server 2003 Enterprise y .NET 2008

En IIS

Seguridad de Directorios:

Métodos de autentificación --> Habilitar acceso anónimo.

Comunicaciones Seguras-->

Requerir canal seguro (SSL)

Requerir certificados de cliente

Habilitar la lista de certificados de confianza donde he añadido el certificado ACRAIZ-SHA1

y he asignado todos los certificados al usuario Administrador.

Un saludo,

Sergio

Solucionado.

Explicación:

Tengo Windows XP con

Microsoft Virtual PC en el que tengo instalado Windows Server 2003 con Visual Studio 2008.

Iniciando la página https://localhost/Default.aspx

en el servidor virtual no accede a los certificados de cliente (debe ser algo de la configuración...), pero conociendo la ip del servidor virtual (cmd, ipconfig), me conecto desde windows XP a través de la dirección del Windows Server y funciona correctamente.

Gracias.

Hola, Sergio

tienes razón, debería haber aclarado la forma en que pruebo. tengo una máquina virtual con todo, y el acceso lo hago desde el host de virtual PC, donde está instalado el lector de tarjetas y el software del DNIe. si lo haces en la máquina virtual, sólo vas a poder trabajar con certificados que carges en el almacén de certificados del navegador, pero nunca los del dnie.

Sabes donde hay información de como hacer esto en iis 6.0

Mil gracias por el post. Y com odices al principio, el DNIe parece que se base en el principio de seguridad por oscurantismo :(

Hola, gran artículo, enhorabuena.

Tengo unas dudas sobre este tema, a ver si consigo explicarme, yo en mi IIS 5.2 del XP sp3, he configurado el sitio web predeterminado así:

certificado de servidor: uno temporal que creé (realmente es de ipsCA válido por 3 meses)

certificados de cliente: en la CTL agregué desde el almacén: AC RAIZ DNIE, y FNMT Clase 2 CA.

Entiendo que son las entidades emisoras de confianza (autoridad de certificación AC).

No tengo instalado en mi equipo ninguno personal (a mi nombre) de la FNMT, ni tengo DNI-e, por eso es correcto que salga el error 403.

Sin embargo, no aparece ese cuadro de diálogo (Elegir un certificado digital. El sitio web que desea ver solicita una identificación. Elija un certificado). Tendría que aparecer vacío de certificados, pero aparecer.

Esto lo he visto en la web del ministerioi de fomento: http://www.fomento.es/MFOM/LANG_CASTELLANO/OFICINA_VIRTUAL/MARINA_MERCANTE/TITULACIONES/GESTION_EXAMENES_RECREO/ en el enlace Tramitación electrónica.

La primera vez aparece el cuadro de diálogo, las siguientes veces no (habría que cerrar la ventana -no pestañas- del IE y volver a abrir otra nueva). Yo quería saber porqué en mi caso no sale.

De todas formas, mi siguiente paso es conseguir un certificado de la FNMT personal, para seguir probando. Y también el DNI-e que quiero probar la autenticación al portal clientes vía DNI-e.

Saludos y gracias de antemano por cualquier aportación técnica.

Hola,

Tengo una duda acerca cuando habláis del certificado de servidor que hay que instalar (la raíz).

No hay que pagar por tener dicho certificado de servidor?

Uno puede montarse un servidor y empezar a leer certificados de DNIe sin tener que dar cuenta a ninguna CA?

Muchas gracias.

HOla,

esto es lo que tengo conocimiento, si estoy equivocado espero aporten más conocimiento, sería de agradecer.

Para los certificados de servidor por ejemplo de Verisign, y otras empresas si que tiene un coste.

Hay algunas empresas como ipsCA que te dan uno gratuito durante 3 meses.

Los certificados raíz de DNIe no son de servidor, son para "propósitos de certificados de cliente": firma y autenticación. En el IIS se puede configurar para requerir certificados de cliente (de DNIe, si se instalaron los certificados raiz DNIe en la máquina).

Para tener https-SSL necesitarás un certificado de servidor, u no de pruebas o uno reconocido (de pago a través de empresas CA reconocidas como Verisign).

Hay que distinguir entre certificados raiz de entidades emisoras, certificados de servidor, certificados de cliente,...yo todavía estoy en ello...

Saludos.

Hola,

respondo con retraso, se me pasó, las vacaciones... ;-)

como comenta Kike, hay varias partes, la autentificación de servidor, la de cliente, y la verificación de validez de los certificados de cliente.

Como veréis en las capturas, la conexión con el servidor es cifrada, pero uso un certificado de servidor autofirmado, de pruebas, por lo que IE muestra la barra de direcciones en rojo.

Esto no plantea más problemas técnicos que la confianza que el usuario del servicio pueda tener.

En cuanto al certificado de cliente, con la configuración de IIS7 y la instalación en el servidor de los certificados raíz de la CA del DNIe, conseguimos que el servidor solicite y acepte estos certificados para autentificación de cliente.

Hasta aquí, todo es gratuito, no hacemos más que emplear los protocolos y estándares de SSL, certificados y demás.

La parte peliaguda es la verificación de los certificados de cliente, saber si están invalidados por haberse perdido o demás. Para esto, necesitamos acceso a una CRL, normalmente por protocolo OCSP, que, una vez autentificado el cliente, comprueba online si su certificado ha sido invalidado.

Esto es vital en el caso del DNIe o cualquier otro certificado cuya emisión y revocación escape de nuestro control. Mientras el certificado no haya caducado, sigue siendo válido, con capacidad de autentificar y firmar, y tenemos que tirar de estas listas para saber si ha sido invalidado, por robo, pérdida de las claves...

Y aquí es donde nos podemos encontrar con problemas, ya que (que yo sepa) DNIe, FNTM y otras CAs no dan acceso libre a las listas de revocados, y hay que firmar algún tipo de contrato o convenio para hacerlo.

En mis pruebas (no se si sigue funcionando) vi que el ministerio de Industria tenía un servidor OCSP abierto y operativo, que respondía a las peticiones de II7.

En cuanto tenga un rato, trataré de rearmar el sistema y ver cómo está ahora el tema.

Saludos, y gracias por todos los comentarios!

Hola,

La consulta a los servidores OCSP de la Policia, http://ocsp.ctpa.mityc.es, es gratuita y permite validar los certificados de DNIe.

Yo no he encontrado nada para .NET sobre cómo hacer un request-response con el protocolo OCSP, y en el soporte de dnielectronico.es no me contestaron.

Conozco empresas que disponen de un servicio web para validar certificados como el de DNIe, que realmente hacen una llamada OCSP al servidor de la Policia para validar el certificado.

Sólo habría que pasar el array de bytes (cs.Certificate) a este servicio web y te lo valida.

Supongo que un desarrollador podría hacer lo mismo si se implementa las llamadas request y response del protocolo OCSP, pero para .NET no encontré nada :'(

Validar certificados de la FNMT tiene un coste altísimo según creo.

Saludos y gracias.

Muchas gracias,

Ok, a ver si lo he entendido. Siguiendo este procedimiento, con el certificado que yo montaría le aparecería la típica ventana de "Este certificado es desconocido" no?

Si aceptara, ya no tendría problema en validar el DNIe de esa persona, pq como parece es gratuita la consulta por OCSP.

Muchas gracias!

Si tienes un certificado de pruebas, y por tanto, el usuario que se conecta a la web no tiene el certificado raíz de la entidad emisora, le aparecería el mensaje que el sitio es inseguro o certificado es desconocido( mensaje en rojo, etc...).

Si el usuario sigue adelante, ya entra en juego el certificado de cliente que tengas configurado en IIS, en este caso, el de DNIe y si el usuario tiene el DNIe introducido en el lector de tarjetas de su teclado (si está integrado en teclado), le saldría la ventana de PIN de DNIe y después le aparecería una lista de los certificados de cliente instalados en la máquina cliente, entre ellos el de DNIe.

Si lo selecciona, el cliente podrá acceder a tu página, en otro caso aparecería error 403.

Ya en el código de servidor, si ha seleccionado el certificado de DNIe, podrías validar el DNIe de esa persona, a través de consulta gratuita por protocolo OCSP a los servidores d ela Policia.

Si alguien tiene información técnica (en .NET a ser posible) para enviar peticiones OCSP y recibir las respuestas se lo agradecería.

Saludos y gracias.

Hola,

también es problemático el uso de certificados de DNIe con una aplicación web que sea balanceada (load balanced): varios servidores web en balanceo.

¿Alguna solución técnica al respecto?

Saludos y gracias.

No lo he probado, pero entiendo que necesites fijar algún tipo de afinidad en el balanceo de carga, ya que si no, se va a montar un lío con la seguridad de las sesiones.

Hola,

gracias por este manual ta bueno..

He estado leyendo comentarios para comprender todo el funcionamiento y tengo una unica pregunta.

Si bien he configurado todo, entro en el navegador y me aparece que el certificado de servidor es inseguro( es de autofirmado para pruebas), continuo, me aparece para meter el PIN del DNIe y al aceptar me aparece :

403 - Prohibido: acceso denegado.

No tiene permiso para ver este directorio o esta página con las credenciales que ha proporcionando.

Entiendo que el dnie no se ha valiudado por por protocolo OCSP a los servidores d ela Policia no? Para indicar la direccion de los servidores, desde la mmc tal y como indica en el manual?

Un saludo y gracias

Hola,

revisa el fichero de log de IIS para ver qué código completo de error te está dando (403.xxx) a ver si te da una pista, y también mira a ver si tienes mal los permisos NTFS de la carpeta y aunque pasas la autentificación por certificado, el usuario mapeado no tiene permisos.

Hola, perdona por haber enviado el comentario anterior como anonimo.

El error que me da es 403.16

a ver si saco algo en conclusion a prtir de esto

Has registrado en el servidor las CAs del DNIe?

gracias por tu rapidez en contestar, si las he instalado la raiz y subordinada 001 tal y como indicas aunque parece que el error viene de ahi tal y cmomo indica este articulo:

http://technet.microsoft.com/es-es/library/cc728269(WS.10).aspx

Has registrado las CAs en los almacenes, tal y como se indica en el post? Parece que el error va por ahí.

Hola, si tengo importado el certificado en el almacen de certificados intermedios. cuando descargo la subordinada 001 aparecen 2, una con (*) y otra sin el.. cua sería? podría ser debidoa eso?

Intentaré resucitar la máquina virtual en que lo tenía, a ver cómo estaba configurado. Dónde estará¡¡¡

Esa máquina virtual vale oro :-)

He instaldo el resto de subordinadas 002 y 003, aun así sigue apareciendome el error 403.16

en la mmc si en lugar de seleccionar agregar certificados de miu cuenta de usuario, pongo de mi equipo no me aparecen los certificados de entidad intermedia. Puede ser debido a que estoy accediendo a la aplicaion desde mi equipo que está fuera de la maquina y al no estar con el usuario que si puede ver las entidades intermedias no tenga permisos para ver ese certificado???

un saludo y gracias

Hola,

si al entrar en una aplicacion nos da error 403.13 cliente certificados revocados, eso puede ser debido a tener desabilitado la revocacio de clientes tal y como indicas con el comando netsh en el post???

Hola,

En el caso querer autenticar a usuarios de una organización mediante el DNI-e contra AD, ¿es necesario importar al AD únicamente la AC raíz, o también hay que importar los certificados de cada empleado para realizar el mapeo certificado-cuenta de usuario?

Muchas gracias!!

Hola, Jorge

si quieres autenticar usuarios directamente contra el AD, no te queda más remedio que cargar las claves públicas de cada empleado en sus cuentas del directorio activo, aparte de cargar las AC raíz para que sean confiables en el dominio. Si la autenticación de usuarios se hace desde una aplicación web, el escenario es más sencillo, ya que podrías desarrollar un proveedor de membership personalizado, en el que tras la validación de un certificado como válido (en vigor, de la autoridad que quieres) coges el nif de la persona y lo validas contra el AD o una base de datos, y lo usas para dar la validación como correcta. De esta forma, te evitas todo el proceso de mantener los certificados de cada persona en el AD.

Saludos,

LUIS

¿Alguien ha conseguido hacer funcionar esto con IIS 7.5 y certificados de la FNMT?

He seguido todos los pasos, y con los certificados de la FNMT no hay manera.

Hola,

si, con esa misma configuración debería de funcionar. Asegúrate de que tienes deshabilitada la opción de verificación automática de certificados revocados, y además, marca en el certificado de la CA root de la fntm que es válido para todos los propósitos (en realidad, basta con autentificación de clientes).

En nuestro caso, nos ha dado problemas windows update, porque instala un certificado de la CA root de fnmt actualizado que no tiene el propósito de autenticación de cliente, por lo que de cuando en cuando deja de funcionar.

¿qué problema te encuentras? ¿no pide el certificado al cliente? ¿no lo valida posteriormente?

Saludos,

LUIS

De interés.

https://rodrigopb.wordpress.com/2016/05/04/dni-electronico-y-autenticacion-en-la-web/

https://rodrigopb.wordpress.com/2016/05/31/dni-electronico-y-firma-digital-de-formularios-web/

http://www.twitlonger.com/show/n_1sn3aq2

https://groups.google.com/forum/#!topic/altnet-hispano/MltZIQBwjJM

http://www.dni.org.es/2007/05/01/seminariotaller-practico%E2%80%9Dprogramacion-de-aplicaciones-para-uso-del-dni-electronico%E2%80%9D/

https://blogs.msdn.microsoft.com/esmsdn/2012/10/05/certificados-digitales-de-cliente-en-windows-8/

http://romerol.blogspot.com.es/2008/11/autentificacin-con-dnie-en-iis7.html

http://marferdotnet.blogspot.es/1310127600/configuraci-n-de-iis7-e-iis7-5-para-el-uso-de-dni-e/

http://geeks.ms/lruiz/2010/09/15/autenticacin-con-dnie-en-aplicaciones-asp-net/

http://dnieyfirmadigital.blogspot.com.es/2009/11/instalacion-del-dnie-windows.html

https://sedeelectronica.ayto-pinto.es/portalCiudadano/portal/documentos/CONF_MOZ_DNIe.pdf

http://web.cenatic.es/dnie/index.php?option=com_content&view=article&id=104&Itemid=139

Cenatic ha desaparecido :'(

http://forja.cenatic.es/projects/framework-dnie/

Publicar un comentario